De nos jours, une grande partie de nos informations sensibles sont partagées et stockées en ligne, et les violations de données font souvent la une des journaux. Il n'est donc pas étonnant que la protection de la vie privée soit devenue une préoccupation majeure.

S'il est une chose que la période récente nous a apprise, c'est que personne n'est à l'abri d'une cyberattaque, qu'il s'agisse d'un particulier, d'une petite entreprise, d'un géant de la distribution, d'un organisme de santé ou d'une agence gouvernementale officielle.

Voyons comment les violations de données peuvent avoir un impact sur votre vie privée en ligne, les mesures proactives que vous pouvez prendre pour renforcer la sécurité et comment vous pouvez faire face aux retombées d'une violation présumée.

Qu'est-ce qu'une violation de données ?

Une violation de données se produit lorsqu'un cybercriminel isolé ou un groupe de pirates informatiques accède à des informations sensibles stockées par une organisation. Ces données peuvent contenir

- Informations personnelles identifiables (IPI) - Il peut s'agir de noms, d'adresses, de numéros de téléphone, d'adresses électroniques et de numéros de sécurité sociale.

- Informations financières - tels que les coordonnées bancaires, les numéros de cartes de crédit, les relevés de paiement et les factures

- Titres de compétences - les identifiants typiques des comptes en ligne, y compris les noms d'utilisateur/adresses électroniques et les mots de passe

Une fois entre de mauvaises mains, les cybercriminels cherchent souvent à exploiter ces informations par des pratiques de fraude financière et d'usurpation d'identité, ce qui peut impliquer que les données volées soient vendues sur le dark web.

Comment les violations de données se produisent-elles ?

Les violations de données peuvent se dérouler de différentes manières, mais elles sont généralement dues à une sécurité inadéquate, au déploiement de tactiques de tromperie efficaces ou à un piratage par force brute. Les méthodes utilisées peuvent être les suivantes :

- Mots de passe faibles - le travail d'un cybercriminel peut être considérablement facilité lorsqu'il rencontre un système vulnérable grâce à un mot de passe facile à deviner

- Attaques par hameçonnage - les fraudeurs, sous l'apparence d'une entreprise ou d'une personne légitime, demandent des données personnelles à des victimes peu méfiantes par le biais de textes, de courriels et de médias sociaux

- Logiciels malveillants - les pirates injectent des logiciels malveillants, connus sous le nom de maliciels, dans les systèmes afin de bloquer les administrateurs, de collecter des données sensibles et de demander des rançons.

- Bases de données non sécurisées - les cybercriminels recherchent des systèmes présentant des failles de sécurité fondamentales, notamment ceux qui sont mal configurés et qui utilisent des logiciels obsolètes

- Menaces internes - il est possible qu'un employé ou un contractant expose, sciemment ou accidentellement, les données personnelles d'une entreprise en les utilisant à mauvais escient, ce qui les compromet

L'impact des violations de données sur la protection de la vie privée en ligne

- Usurpation d'identité - L'une des conséquences les plus importantes d'une violation de données est l'usurpation d'identité. Les retombées d'une violation de données réussie peuvent avoir un impact sur les personnes concernées de différentes manières, comme par exemple

- Risque accru d'attaques futures : Après une infiltration réussie, les employés peuvent maintenant être ciblés par les médias sociaux et les escroqueries par hameçonnage. Les mêmes acteurs de la menace, ainsi que de nouveaux, peuvent être attirés sur la scène du crime, dans l'espoir de découvrir des vulnérabilités similaires dans le système.

- Usurpation d'identité : L'une des conséquences les plus dévastatrices d'une violation de données est l'usurpation d'identité. Après avoir obtenu un accès non autorisé à vos IIP, un cybercriminel peut commettre divers actes préjudiciables, tels que l'accès à des dossiers financiers existants, l'ouverture de comptes de cartes de crédit à votre nom et le dépôt de déclarations fiscales frauduleuses.

- Perte financière : Avec autant de données sensibles désormais à la portée d'un pirate informatique, les victimes peuvent potentiellement subir des frais de cartes de crédit frauduleuses, des transactions non autorisées et des comptes bancaires vidés. Il faut souvent des mois pour résoudre ces événements stressants avec les institutions financières.

- Atteinte à la réputation : En tant qu'entreprise, la réputation est primordiale lorsqu'il s'agit de conserver la confiance non seulement dans ce que vous faites, mais aussi dans la manière dont vous protégez les données sensibles de vos clients. La nouvelle d'une violation de données peut éroder la loyauté du jour au lendemain, entraînant des pertes de ventes et une instabilité financière jusqu'à ce que la confiance soit rétablie.

Violations de données chez les géants de la technologie : Les leçons à tirer

Les gros titres sur la cybercriminalité nous rappellent constamment que personne n'est intouchable par des groupes de pirates informatiques déterminés. Cela signifie que même les plus grands titans de la technologie peuvent être victimes d'une attaque, comme en témoignent certains des cas les plus notables :

- Facebook : En 2021, le géant des médias sociaux a annoncé que des données, y compris des noms complets, des numéros de téléphone et des adresses électroniques appartenant à plus d'un demi-milliard d'utilisateurs, avaient été compromises, les données volées faisant ensuite surface dans un forum de piratage informatique

- Equifax : En 2017, le grand acteur de l'agence d'évaluation du crédit a subi une violation massive de données qui a exposé les données personnelles de 147 millions de clients, telles que les informations relatives aux cartes de crédit, les dates de naissance et les emplacements physiques

- Yahoo : En 2016, le géant de la technologie a révélé l'existence de deux grandes violations de données survenues entre 2013 et 2014, compromettant les informations personnelles de l'ensemble de ses trois milliards de comptes, ce qui a fait de cet incident l'une des plus grandes violations connues à ce jour

Les particuliers comme les entreprises peuvent désormais bénéficier de services de surveillance des violations de données, tels que ceux fournis par TotalAVvous permettant de recevoir des alertes en cas de fuites potentielles contenant vos données.

Comment protéger votre vie privée en ligne

Vous pouvez prendre plusieurs mesures préventives pour optimiser la sécurité de vos données personnelles stockées sur différents comptes en ligne. Voici les meilleurs moyens d'y parvenir :

- Utiliser des mots de passe forts et uniques - éviter d'utiliser des mots de passe faibles et similaires pour plusieurs comptes, et se rappeler que des outils innovants, tels que le Mot de passe totalpeut générer des mots de passe forts et les stocker en toute sécurité pour vous

- Activer l'authentification à deux facteurs (2FA) - L'authentification à deux facteurs crée une couche supplémentaire de blindage pour la sécurité de votre compte, en exigeant une deuxième forme de vérification, par exemple un code envoyé par SMS, pour vous connecter.

- Surveillez vos comptes - essayez de consulter régulièrement vos comptes en ligne (en particulier vos comptes financiers), afin de pouvoir surveiller toute activité suspecte

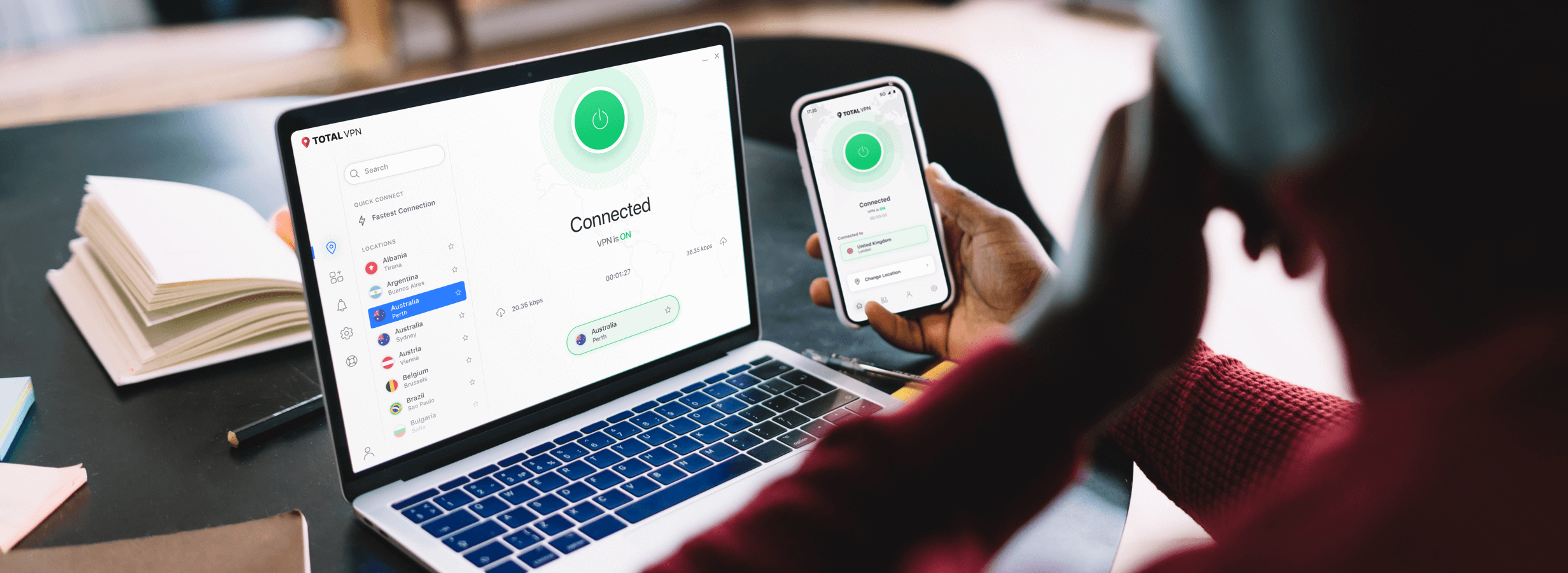

- Utiliser un service VPN - un réseau privé virtuel (VPN), tel que Total VPNL'utilisation de l'Internet peut vous permettre de vaquer à vos occupations quotidiennes en ligne sous le couvert d'une connexion cryptée, masquant ainsi vos activités et votre localisation.

- Soyez prudent avec les courriels - être vigilant face aux courriels douteux, en particulier ceux provenant d'expéditeurs inconnus et d'adresses bizarres, car ils peuvent contenir des logiciels malveillants et vous conduire vers des sites web frauduleux qui peuvent voler vos données

- Mise à jour régulière des logiciels - veiller à ce que les systèmes d'exploitation et les applications de tous vos appareils soient mis à jour avec les derniers correctifs de sécurité afin de minimiser les vulnérabilités du système

- Limiter les informations personnelles partagées en ligne - essayez de réduire les risques d'exploitation de vos informations personnelles en faisant toujours attention à ce que vous décidez de partager sur les médias sociaux et autres plateformes similaires

Que faire en cas de violation de vos données ?

Si vous pensez que vos informations personnelles ont été compromises lors d'une violation de données, vous devez envisager de prendre plusieurs mesures clés pour reprendre le contrôle de la situation :

- Mettez à jour vos mots de passe - changez en priorité les mots de passe de tous les comptes que vous soupçonnez d'avoir été consultés par un cybercriminel

- Geler votre crédit - geler votre crédit auprès des principaux bureaux de crédit afin d'empêcher les usurpateurs d'identité d'ouvrir de nouveaux comptes à votre nom

- Signaler une fraude - contacter votre banque et l'émetteur de votre carte de crédit, ainsi que toute autre organisation concernée, pour signaler tout cas de fraude financière

- Surveillez votre crédit - utiliser un service de surveillance du crédit réputé pour suivre toute activité potentiellement suspecte à l'avenir

Comment les entreprises peuvent-elles protéger les données de leurs clients ?

Les protocoles de sécurité des entreprises et des organisations jouent un rôle essentiel lorsqu'il s'agit d'assurer une protection efficace des données. Par exemple, les mesures suivantes peuvent être envisagées :

- Chiffrer les informations sensibles - les données sensibles sur le lieu de travail étant désormais stratégiquement cryptées, elles seront plus à l'abri des menaces, tant internes qu'externes

- Réviser régulièrement les protocoles de sécurité - en vérifiant et en mettant à jour régulièrement les protocoles de sécurité, les entreprises peuvent se tenir au courant de l'évolution des menaces

- Formation à la sécurité pour le personnel - L'organisation de cours de formation à la cybersécurité est un excellent moyen de tenir les employés au courant des dernières menaces sur le lieu de travail.

- Mettre en place des contrôles d'accès robustes - des contrôles calculés sur l'accès aux données sensibles, telles que les informations sur les clients, peuvent minimiser le risque de menaces internes

L'importance de rester vigilant

Si les outils et services de cybersécurité restent un aspect essentiel de la protection de nos mondes en ligne, la vigilance doit également être une priorité absolue lorsqu'il s'agit de protéger nos appareils et nos données sensibles.

Avec le couplage de la technologie et de l'action préventive, soyez toujours à l'affût de tout ce qui est suspect, tenez-vous au courant des dernières menaces et solutions de sécurité, et n'ayez pas peur de demander l'avis et les conseils de personnes en qui vous avez confiance.

TotalAV offre un service de surveillance des violations de données qui vous permet de vérifier si votre adresse électronique a fait l'objet d'une violation de données et de prendre des mesures sur toute plate-forme touchée. Voir la liste complète des avantages de TotalAV ici.